Pioniere haben es schwer: Einmal mehr muss die Handy-Akte Vivy eine Datenschutzdiskussion über sich ergehen lassen. Sicherheitsforscher sprechen von schweren Mängeln. Das Unternehmen wehrt sich.

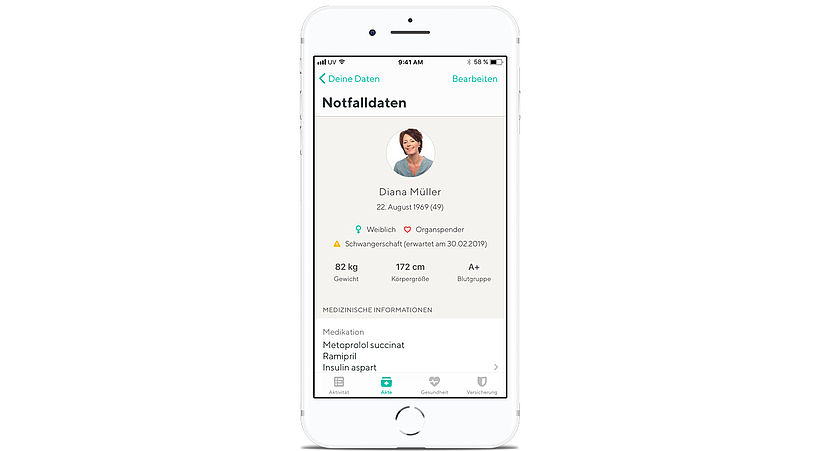

Es ist erst ein paar Wochen her, da wurde die von DAK, Allianz, IKK classic und zahlreichen kleineren Krankenkassen ihren Versicherten angebotene Handy-Akte Vivy wegen eines laxen Umgangs mit Analyse-Tools kritisiert, die nicht der europäischen Datenschutzgrundverordnung unterliegen. Jetzt haben Mitarbeiter des IT-Sicherheits-Unternehmens Modzero die App einer etwas umfangreicheren Bedrohungsanalyse unterzogen.

In dieser umfangreichen Analyse und dem begleitenden Blogbeitrag, beides einsehbar, reden die IT-Experten von schwerwiegenden Sicherheitsmängeln. Unter anderem seien Informationen darüber, wer wann mit welchem Arzt Daten geteilt hatte, ungeschützt im Netz gewesen. So sei es einerseits gelungen, Versicherte zu identifizieren, andererseits Name, Fachrichtung und Adresse des kontaktierten Arztes auszulesen. Auch sei es möglich gewesen, Dokumente abzufangen und zu entschlüsseln, zumal es „konzeptionelle Schwächen“ in der RSA-Verschlüsselung und dem Schlüssel-Management gegeben habe. So sei es beispielsweise möglich gewesen, den geheimen Schlüssel des Arztes auszulesen, mit dem ein Vivy-Nutzer kommuniziert hat.

Das Unternehmen Vivy hat mit einer Pressemeldung und einer ausführlichen Stellungnahme auf die Vorwürfe reagiert. Vivy und Modzera waren im Vorfeld der Veröffentlichung der Dokumente bereits im Kontakt. Ein Vorbericht wurde Vivy am 22. September und ein ausführlicher Bericht am 4. Oktober zur Verfügung gestellt. Die dort aufgeführten „potenziellen Angriffsvektoren“ seien jeweils innerhalb von 24 Stunden behoben worden. Vivy betont, dass ein Zugriff auf die Gesundheitsakte der Nutzer zu keinem Zeitpunkt möglich gewesen sei. Ein Großteil der Angriffsszenarien habe zudem einem kompromittierten Arztcomputer oder ein von den Nutzern selbst kompromittiertes Smartphone vorausgesetzt.

„Die generelle Ende-zu-Ende-Verschlüsselung wurde zu keinem Zeitpunkt ausgehebelt“, so Vivy. Auch im hypothetischen Fall eines erfolgreichen Angriffs wären lediglich fragmentierte Datensätze einzelner Nutzer, nie jedoch größere Datenbestände einsehbar gewesen. Die „punktuelle Kompromittierung der Verschlüsselung bei der Übertragung eines einzelnen Dokuments vom Patienten an den Arzt“ sei in Folge getroffener Gegenmaßnahmen jetzt nicht mehr möglich.

Weitere Informationen:

Blog-Eintrag von Modzera zum Vivy-Bericht:

https://www.modzero.ch/modlog/archives/2018/10/30/sicherheitsm_aumlngel_in_e-health_anwendungen/index.html

Bedrohungsanalyse von Modzera zu Vivy:

https://www.modzero.ch/static/vivy-app-security-final.pdf

Stellungnahme von Vivy zum Modzera-Bericht:

https://www.vivy.com/fileadmin/user_upload/20181029_Vivy_Stellungnahme_Modzero_Bericht.pdf

Pressemeldung von Vivy zur Veröffentlichung des Modzera-Berichts:

https://www.vivy.com/fileadmin/user_upload/20181030_Vivy_Pressemitteilung_Vivy_Sicherheitskonzept_bewaehrt_sich.pdf